Sådan knocker du på dit netværk (DD-WRT)

Har du nogensinde ønsket at have den specielle "sovesal" med din router, for kun at "åbne døren", når den hemmelige banke er blevet genkendt? How-To Geek forklarer, hvordan du installerer Knock-dæmonen på DD-WRT.

Billede af Bfick og Aviad Raviv

Hvis du ikke allerede har det, skal du sørge for og afkrydse tidligere artikler i serien:

- Skift din Home Router til en Super-Powered Router med DD-WRT

- Sådan installeres ekstra software på din Home Router (DD-WRT)

- Sådan fjerner du annoncer med Pixelserv på DD-WRT

Forudsat at du er bekendt med disse emner, skal du fortsætte med at læse. Husk at denne vejledning er lidt mere teknisk, og begyndere skal være forsigtige, når de modder deres router.

Oversigt

Traditionelt skal man for at kunne kommunikere med en enhed / tjeneste starte en fuld netværksforbindelse med den. Men det gør sig udsat for, hvad der kaldes i sikkerhedsalderen, en angrebsoverflade. Knock daemonen er en slags netværkssniffer, der kan reagere, når en forudkonfigureret sekvens observeres. Da en forbindelse ikke skal etableres for at slå dæmonen til at genkende en konfigureret sekvens, reduceres angrebsfladen, samtidig med at den ønskede funktionalitet opretholdes. På en måde forudsætter vi router med en ønsket "To bits" svar (i modsætning til fattige Roger ...).

I denne artikel vil vi:

- Vis, hvordan du bruger Knockd til at have routeren Wake-On-Lan en computer på dit lokale netværk.

- Vis, hvordan du aktiverer Knock-sekvensen fra en Android-applikation samt en computer.

Bemærk! Selvom installationsinstruktionerne ikke længere er relevante, kan du se filmserien, jeg har oprettet "vej tilbage når", for at se hele oversigten med konfiguration til at banke. (Bare undskyld den råpræsentation).

sikkerhedsmæssige konsekvenser

Diskussionen om "hvor sikker er Knockd?", Er lang og går tilbage mange årtusinder (i internetår), men bundlinjen er dette:

Knock er et lag af sikkerhed ved dunkelhed, det burde kun være vant til forbedre andre midler som kryptering og bør ikke bruges på egen hånd som en ende alle være alle sikkerhedsforanstaltninger.

Forudsætninger, forudsætninger og anbefalinger

- Det antages, at du har en Opkg-aktiveret DD-WRT-router.

- En vis tålmodighed som dette kan tage et stykke tid at opsætte.

- Det anbefales stærkt, at du får en DDNS-konto for din eksterne (normalt dynamiske) IP.

Lad os få revner

Installation og grundlæggende konfiguration

Installer Knock-dæmonen ved at åbne en terminal til routeren og udstede:

opkg opdatering; opkg install knockd

Nu da Knockd er installeret, skal vi konfigurere de udløsende sekvenser og kommandoer, der udføres, når de udløses. For at gøre dette skal du åbne filen "knockd.conf" i et tekstredigeringsprogram. På routeren ville det være:

vi /opt/etc/knockd.conf

Gør dets indhold til at ligne:

[muligheder]

logfile = /var/log/knockd.log

UseSyslog

[Wakelaptop]

sekvens = 56,56,56,43,43,43,1443,1443,1443

seq_timeout = 30

kommando = / usr / sbin / wol aa: bb: cc: dd: ee: 22 -i $ (nvram få lan_ipaddr | cut -d. -f 1,2,3) .255

tcpflags = synkronisering

Lad os forklare ovenstående:

- "Options" -segmentet gør det muligt at konfigurere globale parametre til dæmonen. I dette eksempel har vi instrueret dæmonen til at holde en log både i syslog og i en fil. Selvom det ikke skader ved hjælp af begge muligheder i forbindelse, bør du overveje at holde kun en af dem.

- Segmentet "wakelaptop" er et eksempel på en sekvens, der vil udløse WOL-kommandoen til dit LAN til en computer med MAC-adressen til aa: bb: cc: dd: ee: 22.

Bemærk: Kommandoen ovenfor forudsætter standardadfærden om at have et klasse C-undernet.

For at tilføje flere sekvenser skal du blot kopiere og indsætte segmentet "wakelaptop" og justere med nye parametre og / eller kommandoer, der skal udføres af routeren.

Start op

For at få routeren til at påkalde demonen ved opstart, skal du tilføje nedenstående til "geek-init" scriptet fra OPKG vejledningen:

knockd -d -c /opt/etc/knockd.conf -i "$ (nvram få wan_ifname)"

Dette vil starte Knock Daemon på "WAN" -grænsefladen på din router, så den vil lytte til pakker fra internettet.

Knock fra Android

I en alder af bærbarhed er det næsten vigtigt at "have en app til det" ... så StavFX skabte en til opgaven :)

Denne app udfører de knappe sekvenser lige fra din Android-enhed, og den understøtter at oprette widgets på dine hjemme skærme.

- Installer Knocker-programmet fra Android-markedet (også vær venlig og giv den en god bedømmelse).

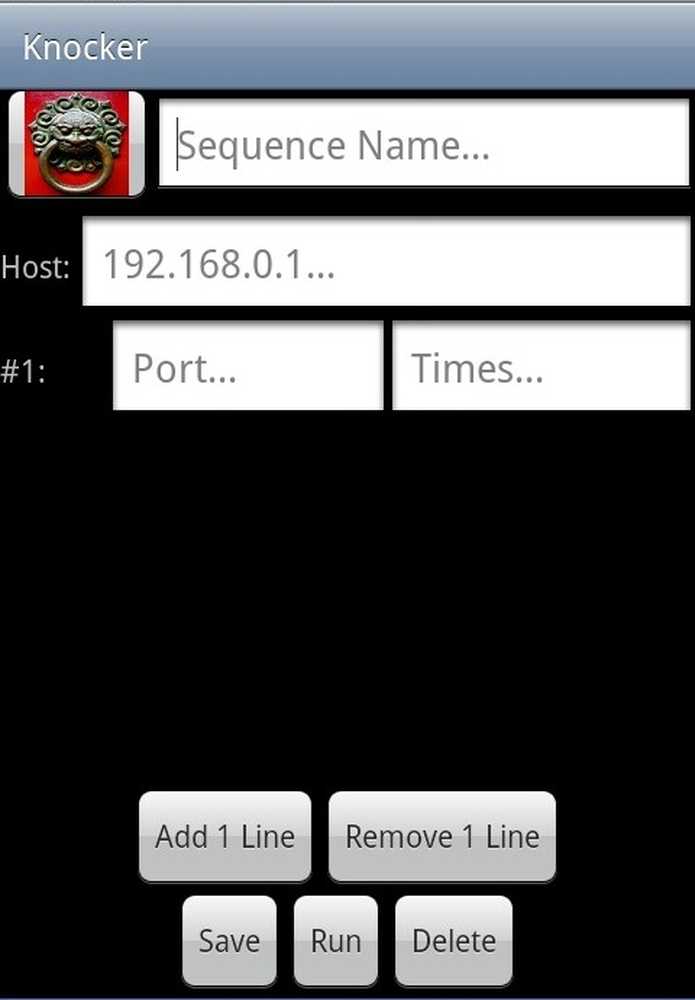

- Når den er installeret på din enhed, skal du starte den. Du skal blive mødt af noget som:

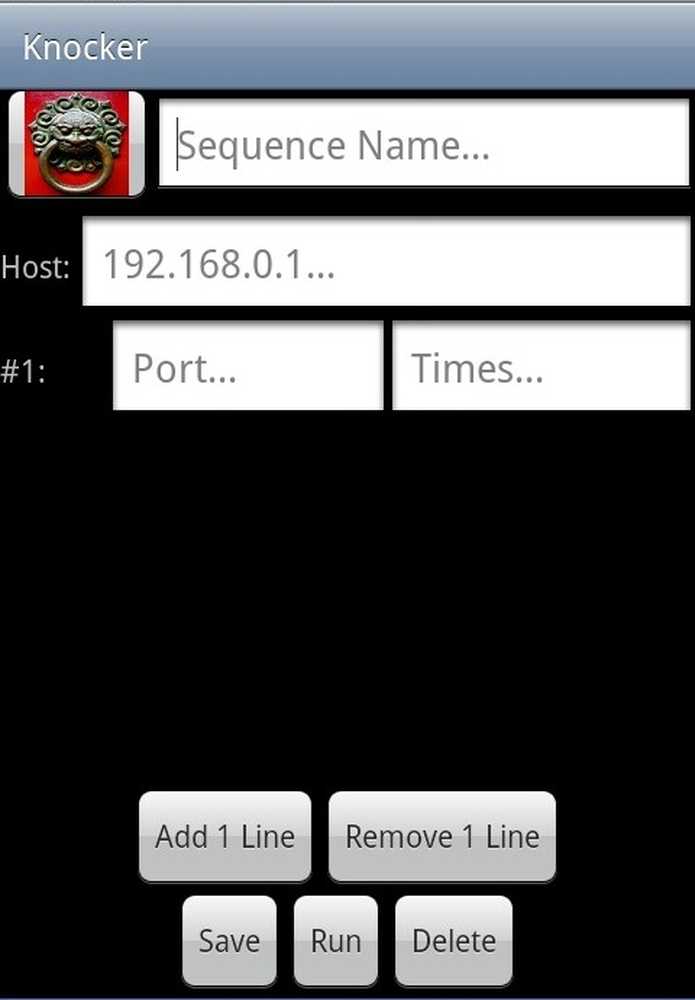

- Du kan længe trykke på eksempelikonet for at redigere det eller klikke på "menu" for at tilføje en ny post. En ny post vil se ud:

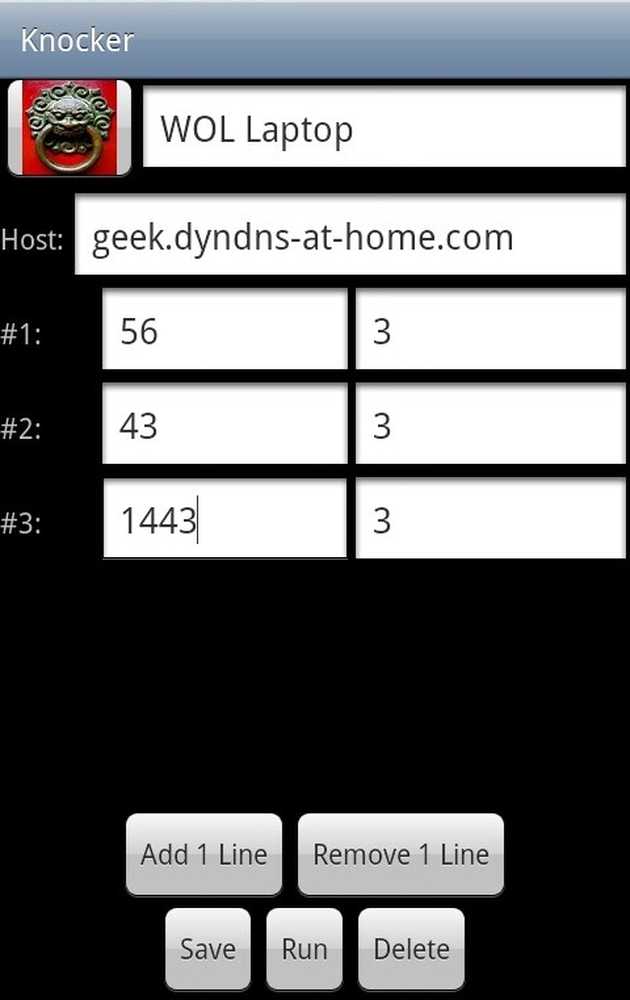

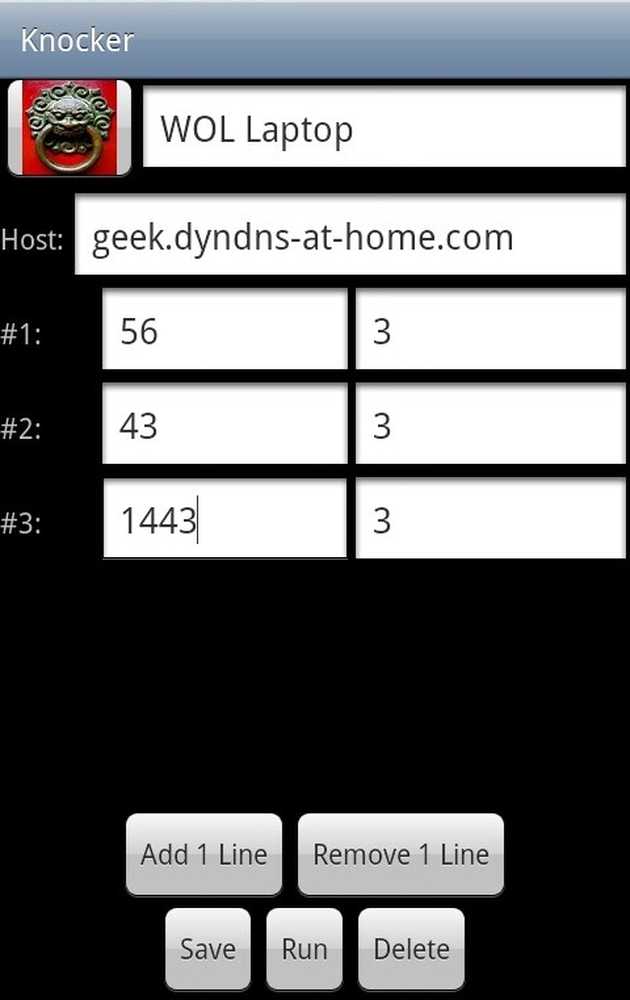

- Tilføj linjer og udfyld de oplysninger, der kræves til din banking. For eksemplet WOL konfiguration ovenfra ville dette være:

- Du kan eventuelt ændre ikonet ved at trykke på ikonet ved siden af Knock-navnet.

- Gem knocken.

- Tryk let på den nye knock på hovedskærmen for at aktivere den.

- Muligvis oprette en widget til den på en startskærm.

Husk, at mens vi har konfigureret eksempelkonfigurationsfilen med grupper på 3 for hver port (på grund af Telnet-sektionen nedenfor), med dette program er der ingen begrænsninger på mængden af gentagelser (hvis i det hele taget) for en port.

Hav det sjovt ved at bruge den app, som StavFX har doneret :-)

Knock fra Windows / Linux

Mens det er muligt at udføre Knocking med det enkleste netværksværktøj a.k.a "Telnet", har Microsoft besluttet, at Telnet er en "sikkerhedsrisiko" og senere ikke længere installerer den som standard på moderne vinduer. Hvis du spørger mig: "De, der kan give op for den nødvendige frihed til at opnå en lille midlertidig sikkerhed, fortjener hverken frihed eller sikkerhed. ~ Benjamin Franklin "men jeg går ud.

Grunden til, at vi indstiller eksempelsekvensen til grupper på 3 for hver port, er at når telnet ikke kan oprette forbindelse til den ønskede port, vil den automatisk prøve igen 2 gange. Det betyder, at telnet faktisk vil banke 3 gange, før du giver op. Så alt, hvad vi skal gøre, er at udføre telnet-kommandoen en gang for hver port i havgruppen. Det er også grunden til, at der er valgt 30 sekunder timeout interval, da vi skal vente på telnet's timeout for hver port, indtil vi udfører den næste portgruppe. Det anbefales, at når du er færdig med testfasen, automatiserer du denne procedure med et enkelt Batch / Bash script.

Ved hjælp af vores eksempelsekvens ser det ud som:

- Hvis du er på Windows, følg MS instruktionen for at installere Telnet.

- Drop til en kommandolinje og udstede:

telnet geek.dyndns-at-home.com 56

telnet geek.dyndns-at-home.com 43

telnet geek.dyndns-at-home.com 1443

Hvis alt gik godt, det burde det være.

Fejlfinding

Hvis din router ikke reagerer på sekvenser, er der et par fejlfindingstrin du kan tage:

- Se loggen - Knockd vil holde en log, du kan se i realtid for at se, om de knappe sekvenser er ankommet til dæmonen, og hvis kommandoen er udført korrekt.

Forudsat at du i det mindste bruger logfilen som i eksemplet ovenfor for at se det i realtid, skal du udstede i en terminal:hale -f /var/log/knockd.log - Vær opmærksom på firewalls - Nogle gange har din internetudbyder, arbejdsplads eller internetcafé frihed til at blokere kommunikation for dig. I et sådant tilfælde kan routerne på havne, der er blokeret af nogen del af kæden, ikke nå routeren, og det får svært ved at reagere på dem. Derfor anbefales det at kombinere kombinationer, der bruger de velkendte porte som f.eks. 80, 443, 3389 og så videre, før de prøver mere tilfældige. Igen kan du se loggen for at se, hvilke porte der når routerens WAN-grænseflade.

- Prøv sekvenserne internt - Før du involverer den ovennævnte kompleksitet, som andre dele af kæden kan introducere, anbefales det at forsøge at udføre sekvenserne internt for at se, at de A. rammer routeren som du tror, de burde B. udføre kommandoen / s som forventet. For at opnå dette kan du starte Knockd, mens du er bundet til din LAN-grænseflade med:

knockd -d -i "$ (nvram få lan_ifnameq)" -c /opt/etc/knockd.confNår ovenstående er udført, kan du styre klokkeklienten til routerens interne IP i stedet for den eksterne.

Tip: Fordi knockd lytter på niveauet "interface" og ikke IP-niveau, kan du helst have en forekomst af KnockD-kørsel på LAN-grænsefladen hele tiden. Som "Knocker" er blevet opdateret for at understøtte to værter til at banke, gør det for at forenkle og konsolidere dine bankeprofiler. - Husk hvilken side du er på - Det er ikke muligt at Knock WAN-grænsefladen fra LAN-grænsefladen i ovenstående konfiguration. Hvis du gerne vil kunne slå, uanset hvilken side du er på, kan du simpelthen køre dæmon to gange. Når du er bundet til WAN'en som i artiklen og engang bundet til LAN'et som i debuggingstrinet ovenfra. Der er ikke noget problem at køre både i sammenhæng ved blot at tilføje kommandoen ovenfra til det samme geek-init script.

Bemærkninger

Selvom ovenstående eksempel kunne opnås ved hjælp af forskellige andre metoder, håber vi, at du kan bruge det til at lære at opnå mere avancerede ting. En del to til denne artikel, der skjuler VPN-tjenesten bag en knock, kommer, så hold tunet.Gennem banking vil du være i stand til: Dynamisk åbne porte, Deaktiver / Aktivér tjenester, fjern WOL computere og mere ...