Hvorfor skal du ikke logge ind på dit Linux-system som root

På Linux er Root-brugeren ensbetydende med Administrator-brugeren på Windows. Men mens Windows har længe haft en kultur af gennemsnitlige brugere, logger ind som administrator, skal du ikke logge ind som root på Linux.

Microsoft forsøgte at forbedre Windows-sikkerhedspraksis med UAC - du skal ikke logge ind som root på Linux af samme grund, du bør ikke deaktivere UAC på Windows.

Hvorfor bruger Ubuntu Sudo

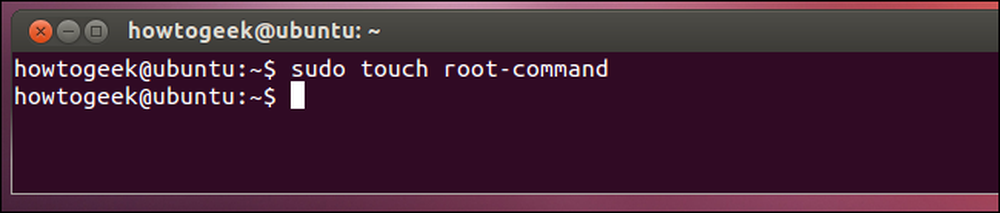

At afskrække brugere fra at køre som root er en af grundene til, at Ubuntu bruger sudo i stedet for su. Som standard er root-adgangskoden låst på Ubuntu, så gennemsnitlige brugere kan ikke logge ind som root uden at gå ud af deres måde for at genaktivere root-kontoen.

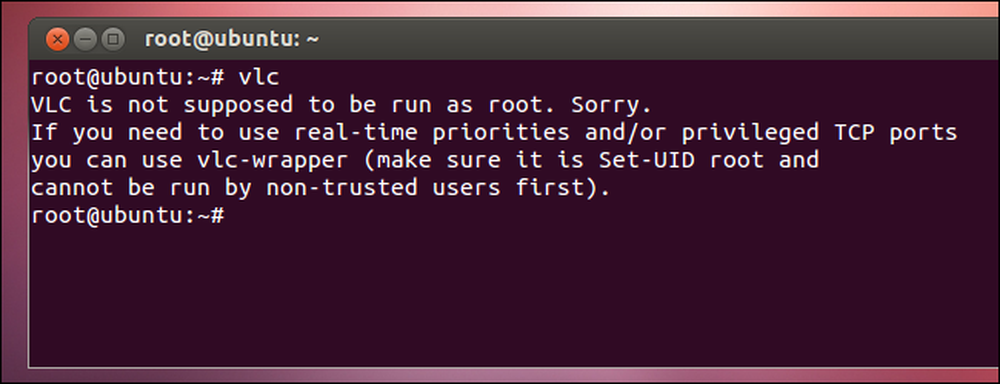

På andre Linux-distributioner har det historisk set været muligt at logge ind som root fra den grafiske login-skærm og få et root-skrivebord, selvom mange applikationer måske klager (og endda nægter at køre som root, som VLC gør). Brugere, der kommer fra Windows, bestemte sig nogle gange for at logge ind som root, ligesom de brugte administratorkontoen på Windows XP.

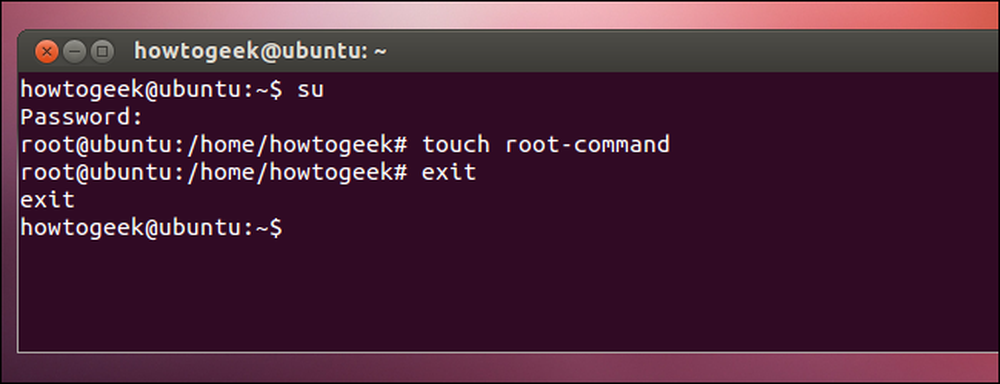

Med sudo kører du en bestemt kommando (præfikset af sudo), der får root privilegier. Med su, vil du bruge su-kommandoen til at få en rodskal, hvor du vil køre den kommando, du vil bruge før (forhåbentlig) at forlade rotskallen. Sudo hjælper med at håndhæve bedste praksis og kører kun kommandoer, der skal køres som root (som f.eks. Softwareinstallationskommandoer) uden at forlade dig i en rodskal, hvor du kan blive logget ind eller køre andre programmer som root.

Begrænsning af skaden

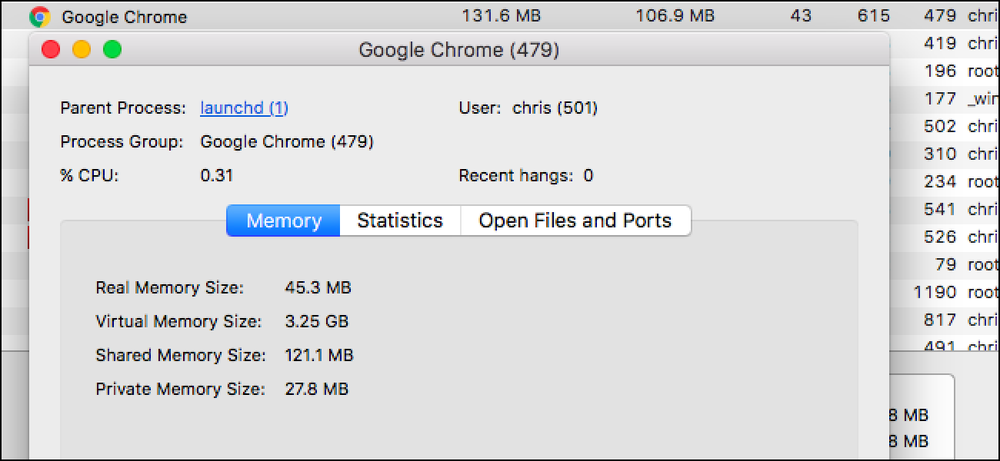

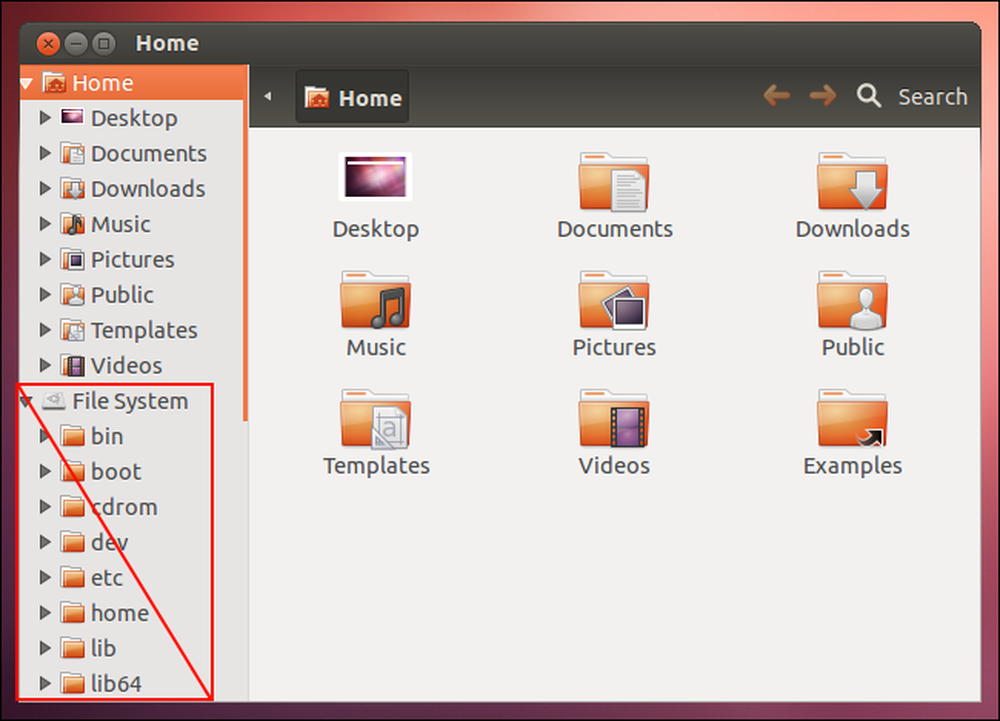

Når du logger ind som din egen brugerkonto, er programmer, du kører, begrænset fra at skrive til resten af systemet - de kan kun skrive til din hjemmemappe. Du kan ikke ændre systemfiler uden at få root tilladelser. Dette hjælper med at holde din computer sikker. Hvis Firefox-browseren f.eks. Havde et sikkerhedshul, og du kørte det som rod, kunne en ondsindet webside skrive til alle filer på dit system, læse filer i andre brugerkontos hjemmemapper og erstatte systemkommandoer med kompromitteret dem. Hvis du er logget ind som en begrænset brugerkonto, kan den ondsindede webside derimod ikke gøre noget af disse ting - det ville kun kunne forårsage skade i din hjemmemappe. Selv om dette stadig kan skabe problemer, er det meget bedre end at have hele dit system kompromitteret.

Dette hjælper også med at beskytte dig mod ondsindede eller simpelt buggy applikationer. Hvis du for eksempel kører et program, der beslutter at slette alle filer, har det adgang til (måske indeholder det en ubehagelig fejl), vil applikationen slette din hjemmemappe. Dette er dårligt, men hvis du har sikkerhedskopier (som du skal!), Er det ret nemt at gendanne filerne i din hjemmemappe. Men hvis applikationen havde root-adgang, kunne den slette hver enkelt fil på harddisken, hvilket kræver en fuldstændig geninstallation.

Finkornede tilladelser

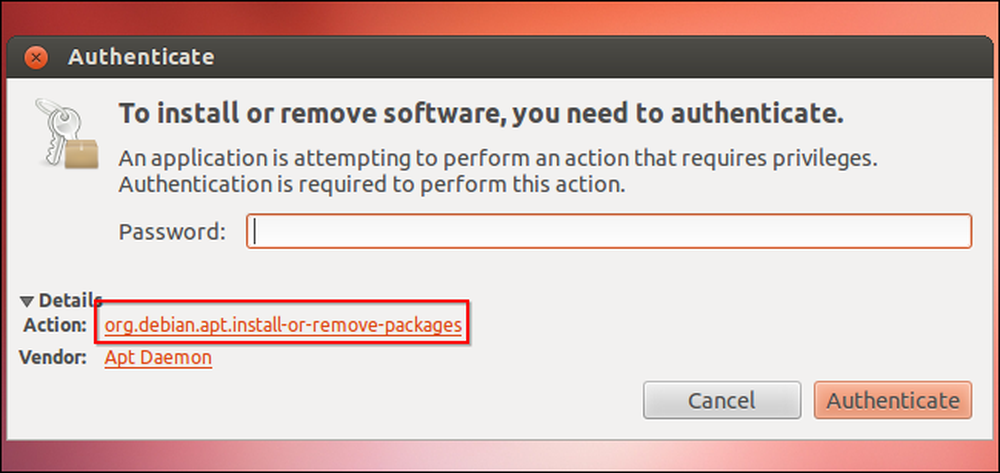

Mens ældre Linux-distributioner kørte hele systemadministrationsprogrammer som root, bruger moderne Linux-desktops PolicyKit til endnu mere finkornet kontrol af de tilladelser, en ansøgning modtager.

For eksempel kunne en softwarehåndteringsprogram kun gives tilladelse til at installere software på dit system gennem PolicyKit. Programmets grænseflade vil køre med den begrænsede brugerkonto tilladelser, kun den del af programmet, som installeret software ville modtage forhøjede tilladelser - og den del af programmet ville kun kunne installere software.

Programmet ville ikke have fuld rodadgang til hele dit system, hvilket kunne beskytte dig, hvis der findes et sikkerhedshul i applikationen. PolicyKit tillader også begrænsede brugerkonti at foretage ændringer i systemadministration uden at få fuld rodadgang, hvilket gør det lettere at køre som en begrænset brugerkonto med mindre besvær.

Linux vil lade dig logge ind på et grafisk skrivebord som root - ligesom det vil tillade dig at slette hver enkelt fil på harddisken, mens dit system kører eller skrive tilfældig støj direkte til din harddisk, udslette dit filsystem - men det er ikke Det er ikke en god ide. Selvom du ved hvad du laver, er systemet ikke designet til at blive kørt som root - du omgår meget af sikkerhedsarkitekturen, der gør Linux så sikkert.