Sikkerhedsrisikoen for at låse din Android Phone Bootloader op

Android nørdninger låser ofte deres bootloaders op for at rod deres enheder og installerer brugerdefinerede ROM'er. Men der er en grund til at enheder leveres med låst bootloaders - låse din bootloader op skaber sikkerhedsrisici.

Vi rådgiver ikke mod rooting og bruger brugerdefinerede ROM'er, hvis det virkelig er hvad du vil gøre, men du bør være opmærksom på risiciene. Af samme grund kommer Android ikke med roden, det kommer ikke op låst - med mere strøm kommer flere risici.

Hvorfor Android Bootloaders Come Locked

Android-enheder leveres med låst bootloaders af en grund. Det er ikke kun, at transportører og producenter ønsker at eje din hardware og forhindre dig i at installere brugerdefinerede ROM'er på den - selv om de gør det - der er gode sikkerhedsmæssige grunde. Selv Googles Nexus-linje af enheder, der er beregnet som udviklerenheder, har låst bootloaders.

En enhed med en låst bootloader starter kun operativsystemet, der aktuelt er på det. Du kan ikke installere et brugerdefineret operativsystem - bootloaderen nægter at indlæse den.

Hvis din enheds bootloader er låst op, vil du se et ulåst hængelåsikon på skærmen under opstartsprocessen..

Android Wipes sig selv, når du låser op din Bootloader

Hvis du har en Nexus-enhed som en Nexus 4 eller Nexus 7, er der en hurtig og officiel måde at låse op på din startlader. Som en del af denne proces tørrer Android alle data på din enhed. Du får en enhed med en ulåst bootloader, men en der ikke har nogen af dine data på den. Du kan derefter installere en brugerdefineret ROM.

Dette er ubehageligt for folk, der bare ønsker at rod deres enhed uden at gennemgå en lang installationsproces, men det er en vigtig sikkerhedsforanstaltning. Din PIN-kode eller adgangskode beskytter adgangen til din Android-enhed, og oplåsning af bootloader åbner huller, der gør det muligt for personer med fysisk adgang til din enhed at omgå din pinkode eller adgangskode.

Omgå din pinkode eller adgangskode

Hvis din Android-telefon har en standard låst bootloader, når en tyv får hænderne på det, vil de ikke kunne få adgang til enhedens data uden at kende sin PIN-kode eller adgangskode. (Selvfølgelig kan en meget bestemt tyv knæk åbne telefonen og fjerne lageret for at læse det i en anden enhed.)

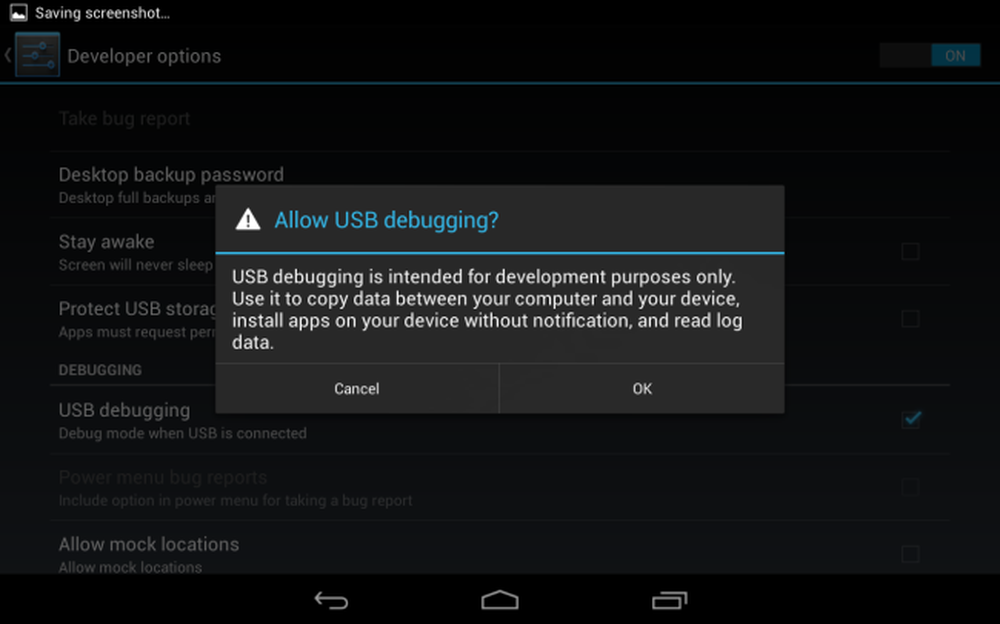

Hvis din Android-telefon eller tablets bootloader er låst op, når en tyv får hænderne på det, kunne de genstarte din enhed i sin bootloader og starte dit brugerdefinerede opsvingsmiljø (eller blinke en brugerdefineret opsætning og derefter starte den). Fra genoprettelsesfunktionen kunne de bruge adb-kommandoen til at få adgang til alle data på din enhed. Dette omgåer enhver pinkode eller adgangskode, der bruges til at sikre din enhed

Hvis du låser op for din enhed og ønsker at beskytte dig mod dette, kan du vælge at aktivere Android's krypteringsfunktion. Dette ville sikre, at dine data gemmes i en krypteret form, så folk ikke ville kunne få adgang til dine data uden din krypteringsadgangskode. Selv kryptering kan imidlertid ikke beskytte dine data perfekt.

Omgå kryptering med en fryser

Hvis din Android-telefon eller -tablet kører, når en tyv får hænderne på det, kunne de teoretisk sætte telefonen i fryseren i en time, før du blinkede et nyt operativsystem på det. Vi dækkede dette, da vi forklarede, hvordan frysere og kolde temperaturer kan omgå kryptering - i det væsentlige forbliver krypteringsnøglen i enhedens RAM meget længere, hvis RAM'en afkøles, og den kan udvindes, før den forsvinder.

I dette tilfælde blev der udført et angreb mod en Galaxy Nexus, der blev anbragt i fryseren, og forskerne var i stand til at genvinde sin krypteringsnøgle. Dette angreb var kun succesfuldt fordi den pågældende Galaxy Nexus havde en ulåst bootloader, så forskerne kunne blinke et operativsystem på det og bruge det nye OS til at dumpe indholdet af enhedens RAM. Hvis Galaxy Nexus havde en låst boot loader, ville dette angreb ikke have været muligt. Det kan teoretisk nok stadig være muligt at revne telefonen, fjerne dens RAM og læse den i en anden enhed, men det bliver meget mere kompliceret.

Selvfølgelig behøver du sandsynligvis ikke at bekymre sig om dette for meget. Hvis du er en Android-geek, der installerer brugerdefinerede ROM'er og roser din enhed til eget brug, vil du sandsynligvis ikke være målet for en bestemt og dygtig tyv, der ønsker at få adgang til dataene på din enhed. Hvis din enhed bliver stjålet, er det sandsynligvis af en person, der bare vil tørre enheden og sælge den.

Android's boot loader kommer imidlertid låst af en grund. Med Android-telefoner, der bruges af virksomheder og regeringer, giver en låst startlaster ekstra beskyttelse mod virksomhedsspionage, og andre regeringers spioner bør en telefon blive stjålet eller tabt.

Billedkredit: Johan Larsson på Flickr