Apple-brugere pas på dette malware bruger MS Word til at inficere macOS

Makrobaserede angreb stammer fra ondsindede Microsoft Word-dokumenter har eksisteret i et stykke tid nu som det stadig overvejes en af de mest effektive måder at kompromittere en Windows-maskine på. Nu ser det ud til, at denne form for angreb også gør sin vej til Mac.

Sikkerhedsforskere har formået at identificere et sådant angreb på en Mac-enhed ved hjælp af en Word-fil med titlen "Amerikanske allierede og rivaler fordøjer Trumps Victory - Carnegie Endowment for International Peace". Skjult inde i filen er en integreret makro, der kan udløses, hvis en bruger åbner dokumentet i et Word-program, der er konfigureret til at tillade makroer.

Hvis brugeren beslutter at åbne filen på trods af den advarsel, der blinker, når den åbnes, skal den indlejret makro ville fortsætte med at kontrollere, om LittleSnitch-sikkerheds firewall kører. Hvis det ikke er tilfældet, vil makroen derefter downloade en krypteret nyttelast fra securitychecking.org. Når downloadet er gennemført, er det makro ville derefter dekryptere nyttelasten ved hjælp af en hardkodet nøgle, efterfulgt af udførelsen af nyttelasten.

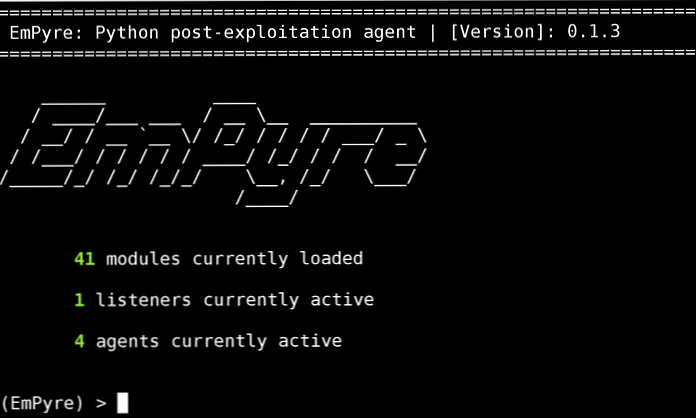

Ifølge sikkerhedsforskere er den pythonbaserede kode, der findes i makroen, næsten en direkte kopi af en kendt open source-udnyttelsesramme for Mac kaldet EmPyre. Mens forskere ikke er i stand til at få deres hænder på den nyttelast, securitychecking.org serverede, betyder EmPyre-komponenterne, at makroen kunne potentielt bruges til at overvåge webkameraer, stjæle adgangskoder og krypteringsnøgler gemt i et nøglering, og få adgang til browserhistorik.

Denne ondsindede Word-fil markerer første gang nogen har forsøgt at kompromittere en Mac via makro misbrug. Selvom malware ikke er særlig fremskridt, er der ingen benægtelse Makroer er stadig meget effektive, når det drejer sig om at kompromittere en maskine. Mac-brugere skal nok være ekstra opmærksomme, når det kommer til Word-filer fra nu af.

Kilde: Ars Technica